| El empresario estadounidense Donald Trump ech� a la actual Miss Estados Unidos, Tara Connor, de su apartamento en el Trump Plaza, inform� "Tmz.com" en base al "New York Post" |

| "Ya no vive aqu�", es citado el portero del exclusivo edificio. "Su presencia ya no es deseada en propiedad de Trump. No creo que haya sido su decisi�n". |

Donald Trump echa a Miss EEUU de su apartamento

+44 on AOL sessions

Las canciones con las que participaron son :

When Your Heart Stops Beating

Lycantrophe

Cliff Diving

Baby Come On

Y ademas hay un "behind The scenes"

Cosas interesantes hechas por mi

En veces, nos preocupamos mas por el futuro, y nos olvidamos del pasado.

-Gonzalo

La vida esta llena de preguntas, y nos corresponde a nosotros encontrar las respuestas.

-Gonzalo

Techno Rati

CLAMP

Mokona

Cumpleaños 16 Junio

Tipo de sangre A

Lugar de procedencia Kyoto

Es la ilustradora y dibujante, ella le da vida a las creaciones de Ookawa Nanase. Es una artista muy reconocida por su talento y su gran técnica para las ilustraciones ya sea en color o blanco y negro, una de las grandes características de CLAMP.

Ohkawa Ageha

Cumpleaños 2 de Mayo

Tipo de sangre A

Lugar de procedencia Osaka

Es la escritora de CLAMP, encargada de crear el carácter de los personajes, cuyos rasgos de conducta determinan luego su fecha de nacimiento, generalmente crea las características personales de cada personaje rigiéndose por los signos del zodiaco. Nanase fue una de las fundadoras del grupo en la universidad y tiene una forma de trabajo muy particular: hasta que ella no termina por completo la historia, las demás no comienzan a dibujarlas.

Igarashi Satsuki

Cumpleaños 8 de febrero

Tipo de sangre A

Lugar de procedencia Shiga al norte de Kyoto

Es la asistente de Nanase, encargada de describir los escenarios en los que se desenvuelven los personajes, tanto en el manga como en el animé. Ella además aplica los tramados a la historieta, un trabajo realmente arduo. Además sirvió de inspiración para Satsuki Yatohji, la operadora de computadoras de X.

Nekoi Tsubaki

Cumpleaños 21 de enero

Tipo de sangre O

Lugar de procedencia Kyoto

Es la segunda artista del estudio, se encarga de los fondos y de pequeñas ilustraciones publicitarias en blanco y negro. Además dibuja historietas breves que se publican como complemento de los libros. Ella sirvió de modelo para la creación de Yuzuriha Nekoi, en X.

Además de las integrantes actuales anteriormente CLAMP estaba formado porotras 7 chicas mas de las cuales no se sabe muchopero aquí te pongo los nombres de las exCLAMPTamayo Akiyama, Nanao Sei, Leeza Sei, Soushi Hisagi,Kazue Nakamori, Shinya Ohmi y O-Kyon

CLAMP

Mokona

Cumpleaños 16 Junio

Tipo de sangre A

Lugar de procedencia Kyoto

Es la ilustradora y dibujante, ella le da vida a las creaciones de Ookawa Nanase. Es una artista muy reconocida por su talento y su gran técnica para las ilustraciones ya sea en color o blanco y negro, una de las grandes características de CLAMP.

Ohkawa Ageha

Cumpleaños 2 de Mayo

Tipo de sangre A

Lugar de procedencia Osaka

Es la escritora de CLAMP, encargada de crear el carácter de los personajes, cuyos rasgos de conducta determinan luego su fecha de nacimiento, generalmente crea las características personales de cada personaje rigiéndose por los signos del zodiaco. Nanase fue una de las fundadoras del grupo en la universidad y tiene una forma de trabajo muy particular: hasta que ella no termina por completo la historia, las demás no comienzan a dibujarlas.

Igarashi Satsuki

Cumpleaños 8 de febrero

Tipo de sangre A

Lugar de procedencia Shiga al norte de Kyoto

Es la asistente de Nanase, encargada de describir los escenarios en los que se desenvuelven los personajes, tanto en el manga como en el animé. Ella además aplica los tramados a la historieta, un trabajo realmente arduo. Además sirvió de inspiración para Satsuki Yatohji, la operadora de computadoras de X.

Nekoi Tsubaki

Cumpleaños 21 de enero

Tipo de sangre O

Lugar de procedencia Kyoto

Es la segunda artista del estudio, se encarga de los fondos y de pequeñas ilustraciones publicitarias en blanco y negro. Además dibuja historietas breves que se publican como complemento de los libros. Ella sirvió de modelo para la creación de Yuzuriha Nekoi, en X.

Además de las integrantes actuales anteriormente CLAMP estaba formado porotras 7 chicas mas de las cuales no se sabe muchopero aquí te pongo los nombres de las exCLAMPTamayo Akiyama, Nanao Sei, Leeza Sei, Soushi Hisagi,Kazue Nakamori, Shinya Ohmi y O-Kyon

Tsubasa Chronichle Reservoir

La joven Sakura, princesa del reino de Clow, está enamorada de su amigo de la infancia Xiao Lang, el hijo de un conocido arqueólogo. Desobedeciendo las órdenes de su hermano, el rey Touya, Sakura va a la excavación en la que trabaja su joven amigo y allí sucede algo inesperado.

Unos guerreros atacan las ruinas donde estaban trabajando y Sakura despliega sus “alas” perdiendo sus plumas, que no son otra cosa que sus recuerdos. Utilizando los poderes de Yukito, el joven consejero del rey, Xiao Lang y una inconsciente Sakura son transportados hasta la morada de Yuko, conocida como la Bruja de la Dimensión, lugar donde esperan encontrar solución a la pérdida de los recuerdos de la princesa.

Con lo que Xiao Lang no contaba era con el alto precio a pagar por los servicios de la bruja: tiene que ofrecerle lo más valioso e importante que tenga, y eso no es otra cosa que la relación que tiene con su amada Sakura.

Justo en ese momento irrumpen en casa de la bruja otros dos personajes: Faye del país de Celes y Kurogane, de Japón. Después de presentarle a la bruja sus propios deseos y pagarle con su bien más preciado, ambos acompañarán a Xiao Lang en su periplo por otros mundos buscando las plumas (recuerdos) de Sakura.

Como bien se puede ver, este nuevo manga está lejos de ser una continuación de Card Captor Sakura, sino que, como bien explica Yuko, sucede en una realidad alternativa.

Y es que ésa es la excusa que se han sacado de la manga las Clamp para que aparezcan juntos los personajes de muchas de sus series. La idea que nos dan es que cada una de sus series sucede en una realidad diferente, donde pueden coexistir los mismos personajes pero sus relaciones no tienen por qué ser necesariamente las mismas.

El Anime

Tsubasa Reservoir Chronicle se viene transmitiendo en Japón Por el canas NHK desde abril del presente año al momento han transcurrido aproximadamente 26 episodios de los cuales se cuenta la historia de la perdida de las plumas de Sakura en el primer episodio y en el segundo el encuentro con Yuuko (la bruja dimensional) quien les dice lo que deben hacer para recuperar las plumas de Sakura y de paso su memoria así que se disponen a biajar por las distintas dimensiones para lograr su cometido lo que se puede decir es que en el anime la historia se desarrolla bastante lento ya que para recuperar una sola de las plumas les toma aproximadamente 4 episodios así que como ya se dijo antes esta historia pinta para alargarse mucho

MD5

Codificación

La codificación del MD5 de 128 bits es representada típicamente como un número de 32 dígitos hexadecimal. El siguiente código de 28 bytes ASCII será tratado con MD5 y veremos su correspondiente hash de salida:

MD5("Esto si es una prueba de MD5") = e07186fbff6107d0274af02b8b930b65

Un simple cambio en el mensaje nos da un cambio total en la codificación hash, en este caso cambiamos dos letras, el "si" por un "no".

MD5("Esto no es una prueba de MD5") = dd21d99a468f3bb52a136ef5beef5034

Otro ejemplo sería la codificación de un campo vacío:

MD5("") = d41d8cd98f00b204e9800998ecf8427e

Algoritmo

- Terminologías y notaciones

En este documento "palabra" es una entidad de 32 bits y byte es una entidad de 8 bits. Una secuencia de bits puede ser interpretada de manera natural como una secuencia de bytes, donde cada grupo consecutivo de ocho bits se interpreta como un byte con el bit más significativo al principio. Similarmente, una secuencia de bytes puede ser interpretada como una secuencia de 32 bits (palabra), donde cada grupo consecutivo de cuatro bytes se intepreta como una palabra en la que el byte menos significativo está al principio.

El símbolo "+" significa suma de palabras.

X <<<>

- Descripción del algoritmo MD5

Empezamos suponiendo que tenemos un mensaje de 'b' bits de entrada, y que nos gustaría encontrar su resumen. Aquí 'b' es un valor arbitrario entero no negativo, pero puede ser cero, no tiene por qué ser múltiplo de ocho, y puede ser muy largo. Imaginemos los bits del mensaje escritos así:

m0 m1 ... m{b-1}

Los siguientes cinco pasos son efectuados para calcular el resumen del mensaje.

Paso 1. Añadiendo bits

El mensaje será extendido hasta que su longitud en bits sea congruente con 448, módulo 512. Esto es, el mensaje se extenderá hasta que se forme el menor número múltiplo de 512 bits. Esta extensión se realiza siempre, incluso si la longitud del mensaje es ya congruente con 448, módulo 512.

La extensión se realiza como sigue: un sólo bit "1" se añade al mensaje, y después bits "0" se añaden hasta que la longitud en bits del mensaje extendido se haga congruente con 448, módulo 512. En todos los mensajes se añade al menos un bit y como máximo 512.

Paso 2. Longitud del mensaje

Una representación de 64 bits de 'b' (la longitud del mensaje antes de añadir los bits) se concatena al resultado del paso anterior. En el supuesto no deseado de que 'b' sea mayor que 2^64, entonces sólo los 64 bits de menor peso de 'b' se usarán.

En este punto el mensaje resultante (después de rellenar con los bits y con 'b') se tiene una longitud que es un múltiplo exacto de 512 bits. A su vez, la longitud del mensaje es múltiplo de 16 palabras (32 bits por palabra). Con M[0 ... N-1] denotaremos las palabras del mensaje resultante, donde N es múltiplo de 16.

Paso 3. Inicializar el búfer MD

Un búfer de cuatro palabras (A, B, C, D) se usa para calcular el resumen del mensaje. Aquí cada una de las letras A, B, C, D representa un registro de 32 bits. Estos registros se inicializan con los siguientes valores hexadecimales, los bits de menor peso primero:

palabra A: 01 23 45 67

palabra B: 89 ab cd ef

palabra C: fe dc ba 98

palabra D: 76 54 32 10

Paso 4. Procesado del mensaje en bloques de 16 palabras

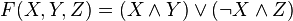

Primero definimos cuatro funciones auxiliares que toman como entrada tres palabras de 32 bits y su salida es una palabra de 32 bits.

Los operadores  son las funciones XOR, AND, OR y NOT respectivamente.

son las funciones XOR, AND, OR y NOT respectivamente.

En cada posición de cada bit F actúa como un condicional: si X, entonces Y sino Z. La función F podría haber sido definida usando + en lugar de v ya que XY y not(x) Z nunca tendrán unos ('1') en la misma posición de bit. Es interesante resaltar que si los bits de X, Y y Z son independientes y no sesgados, cada uno de los bits de F(X,Y,Z) será independiente y no sesgado.

Las funciones G, H e I son similares a la función F, ya que actúan "bit a bit en paralelo" para producir sus salidas de los bits de X, Y y Z, en la medida que si cada bit correspondiente de X, Y y Z son independientes y no sesgados, entonces cada bit de G(X,Y,Z), H(X,Y,Z) e I(X,Y,Z) serán independientes y no sesgados. Nótese que la función H es la comparación bit a bit "xor" o función "paridad" de sus entradas.

Este paso usa una tabla de 64 elementos T[1 ... 64] construida con la función seno. Denotaremos por T[i] el elemento i-ésimo de esta tabla, que será igual a la parte entera del valor absoluto del seno de 'i' 4294967296 veces, donde 'i' está en radianes.

Código del MD5:

/* Procesar cada bloque de 16 palabras. */

para i = 0 hasta N/16-1 hacer

/* Copiar el bloque 'i' en X. */

para j = 0 hasta 15 hacer

hacer X[j] de M[i*16+j].

fin para /* del bucle 'j' */

/* Guardar A como AA, B como BB, C como CC, y D como DD. */

AA = A

BB = B

CC = C

DD = D

/* Ronda 1. */

/* [abcd k s i] denotarán la operación

a = b + ((a + F(b, c, d) + X[k] + T[i]) <<<>/* Ronda 2. */

/* [abcd k s i] denotarán la operación

a = b + ((a + G(b, c, d) + X[k] + T[i]) <<<>/* Ronda 3. */

/* [abcd k s t] denotarán la operación

a = b + ((a + H(b, c, d) + X[k] + T[i]) <<<>/* Ronda 4. */

/* [abcd k s t] denotarán la operación

a = b + ((a + I(b, c, d) + X[k] + T[i]) <<<>/* Ahora realizar las siguientes sumas. (Este es el incremento de cada

uno de los cuatro registros por el valor que tenían antes de que

este bloque fuera inicializado.) */A = A + AA

B = B + BB

C = C + CC

D = D + DDfin para /* del bucle en 'i' */Paso 5. Salida

El resumen del mensaje es la salida producida por A, B, C y D. Esto es, se comienza el byte de menor peso de A y se acaba con el byte de mayor peso de D.

Manga

Aqui esta el link:

Manga

Y aqui la definicion:

Manga (漫画, Manga?) es la palabra japonesa para designar a la historieta. Se traduce, literalmente, como "dibujos caprichosos" o "garabatos"; fuera del Japón, se la utiliza exclusivamente para referirse a la historieta japonesa. Hokusai Katsushika, un representante del ukiyo-e, acuñó el término manga, al combinar los kanji correspondientes a informal (漫 man) y a dibujo (画 ga). Al autor de manga se le conoce como mangaka, y al aficionado, como Akiba-kei u Otaku (más utilizado pero de connotaciones más negativas). El manga nace de una mezcla entre el ukiyo-e y el estilo de dibujo occidental, y sólo tras la Segunda Guerra Mundial, se convertiría, progresivamente, en lo que hoy conocemos.

Una pequeña cantidad del total de mangas publicados en Japón suele convertirse en anime. Este último se crea, usualmente, una vez que la serie ha tenido cierto éxito. Lo más común es que las historias sean modificadas para hacerlas más comerciales o para cumplir con ciertas regulaciones de los canales de televisión.

Actualmente, el manga o historieta japonesa es el estilo más conocido del mundo y constituye una parte importantísima del mercado literario del país. El manga abarca todos los géneros y llega a todos los públicos, motivando además adaptaciones a distintos formatos: series de dibujos animados, películas de imagen real y videojuegos.

Criptografia(concepto)

La criptografía (del griego kryptos, "ocultar", y grafos, "escribir", literalmente "escritura oculta") es el arte o ciencia de cifrar y descifrar información utilizando técnicas matemáticas que hagan posible el intercambio de mensajes de manera que sólo puedan ser leídos por las personas a quienes van dirigidos.

Con más precisión, cuando se habla de esta área de conocimiento como ciencia se debería hablar de criptología, que engloba tanto las técnicas de cifrado, la criptografía propiamente dicha, como sus técnicas complementarias: el criptoanálisis, que estudia los métodos que se utilizan para romper textos cifrados con objeto de recuperar la información original en ausencia de la clave.

La finalidad de la criptografía es, en primer lugar, garantizar el secreto en la comunicación entre dos entidades (personas, organizaciones, etc.) y, en segundo lugar, asegurar que la información que se envía es auténtica en un doble sentido: que el remitente sea realmente quien dice ser y que el contenido del mensaje enviado, habitualmente denominado criptograma, no haya sido modificado en su tránsito.

Otro método utilizado para ocultar el contenido de un mensaje es ocultar el propio mensaje en un canal de información, pero en puridad, esta técnica no se considera criptografía, sino esteganografía. Por ejemplo, mediante la esteganografía se puede ocultar un mensaje en un canal de sonido, una imagen o incluso en reparto de los espacios en blanco usados para justificar un texto. La esteganografía no tiene porqué ser un método alternativo a la criptografía, siendo común que ambos métodos se utilicen de forma simultánea para dificultar aún más la labor del criptoanalista.

En la actualidad, la criptografía no sólo se utiliza para comunicar información de forma segura ocultando su contenido a posibles fisgones. Una de las ramas de la criptografía que más ha revolucionado el panorama actual de las tecnologías informáticas es el de la firma digital: tecnología que busca asociar al emisor de un mensaje con su contenido de forma que aquel no pueda posteriormente repudiarlo.

- Gonzalo Rocha

- Colima, Colima, Mexico

- Rocker, blogger, skato y algunas otras cosas mas.

- amigos (1)

- Apps (1)

- blink-182 (1)

- blogging (2)

- caricaturas (2)

- chistes (2)

- Comparaciones (1)

- cosas divertidas (2)

- cosas que me interesan (1)

- emo (2)

- emosexualidad (1)

- enlaces (1)

- Fenomenos (2)

- firefox (1)

- Frases (1)

- google (1)

- hacks (1)

- historias (1)

- juegos (1)

- Lyrics (3)

- Musica (13)

- Musica Recomendada (2)

- no se ni donde va (6)

- Punk (6)

- Sentimientos (3)

- tests (2)

- tonterias (3)

- trivialidades (1)

- Versos (2)

- Videos (7)

- web (4)

About Me